Claves

Conoce estas aplicaciones para periodistas de investigación

Por Sofia Pichihua

Publicado el 19 de agosto del 2016

Los sistemas operativos y aplicaciones están proporcionando cada vez más flexibilidad en la configuración de la seguridad de manera nativa.

¿Esto es suficiente para los periodistas de investigación? Denise Giusto Bilic, Security Researcher de ESET Latinoamérica, explicó a Clasesdeperiodismo.com que se pueden usar otros recursos en la red para proteger el trabajo de los redactores.

- Lo básico es tener en cuenta el cifrado de los discos duros, las configuraciones de privacidad, el deshabilitar el rastreo online, la autenticación por doble factor, entre otros, son opciones que podemos encontrar por defecto en la mayor parte de los sistemas masivamente utilizados.

- Gestores de correo como Microsoft Outlook permiten cifrar la información y existen muchas herramientas que funcionan sobre OpenPGP con el mismo propósito, tanto en equipos de escritorio como móviles. Estas herramientas de cifrado nos permitirán proteger también mensajes confidenciales que deban enviarse a través de SMS u otros medios de comunicación.

- Se puede usar redes como Tor o servicios de VPN como ExpressVPN. Existen numerosos servicios de VPN, cuya contratación dependerá de los requerimientos del cliente.

- “ESET trabaja arduamente en la creación de herramientas que permitan crear un entorno de trabajo seguro, tanto en entornos hogareños como corporativos. Entre ellas se encuentran soluciones integrales de seguridad (como ESET NOD32 Antivirus® o ESET Smart Security®), soluciones para el cifrado de datos (DESlock+), la gestión de copias de seguridad (StorageCraft®) o la autenticación por doble factor (ESET Secure Authentication®)”, sostuvo.

- Se recomienda desactivar el seguimiento de online a través del navegador web. Normalmente es utilizado por las empresas para recolectar datos que servirán a mejorar la experiencia de usuario, pero si deseas tener más control sobre los datos que compartes, puedes desactivarlos a través de las configuraciones del navegador y otras herramientas como Ghostery.

Publicado por:

Sofia Pichihua

Periodista licenciada de la Pontificia Universidad Católica del Perú (PUCP). Máster en Periodismo Digital en la Universidad de Alcalá de España. Profesora de Periodismo Digital/Community Manager de ISIL. @zophiap en Twitter

Sígueme

COMPATIR EN REDES

NOTICIAS RELACIONADAS

China se endurece más con una ley de ciberseguridad que estará vigente desde el jueves

China implementará a partir del jueves una controvertida ley que establece un control más estricto de datos y su almacenamiento a las compañías que trabajen en el país. Así lo informó la agencia estatal de noticias Xinhua.

29-05-17

Envía archivos encriptados con esta plataforma

Es necesario tener en cuenta ciertas medidas de seguridad cuando se trabaja con información clasificada dentro de Internet.

24-01-14

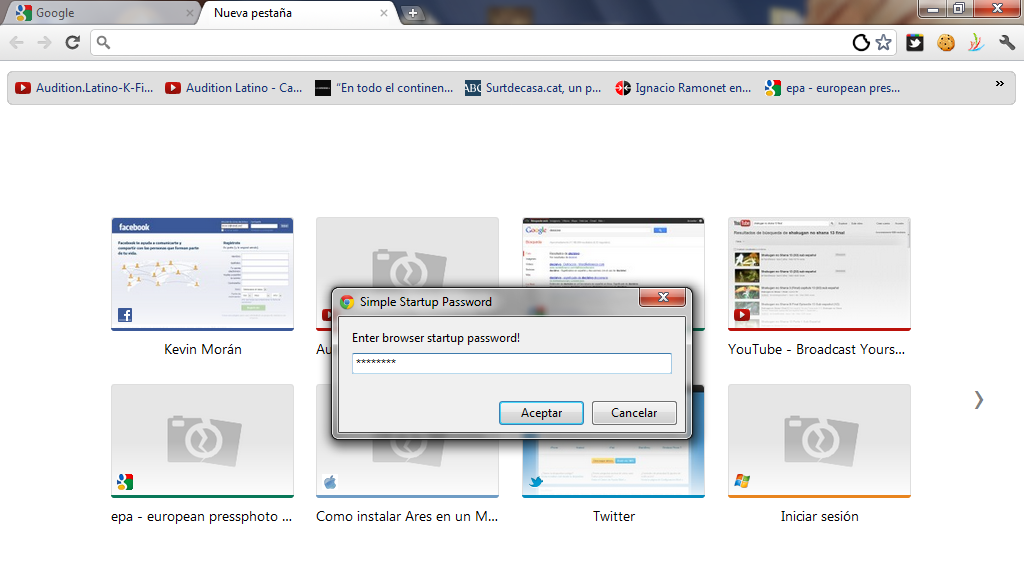

Cuida tus datos de navegación en Google Chrome de posibles intrusos

Startup es una extensión en Google Chrome que protege tu navegador del uso de personas que no autorices. Para comenzar solo deberás añadir una contraseña en la configuración de la aplicación cuando entres a las herramientas del navegador.

09-01-12